Какие архитектурные подходы и технологии вы применяете при разработке backend для корпоративных систем?

При разработке backend для корпоративных систем мы ориентируемся на выбор архитектуры и стека технологий, максимально соответствующих бизнес-целям, требованиям по отказоустойчивости и масштабируемости. В зависимости от проекта мы предлагаем монолитную архитектуру для быстрых MVP и малого числа интеграций, микросервисную архитектуру для систем с высокой нагрузкой и частыми релизами, а также сервисно-ориентированные и событийно-ориентированные подходы для систем с асинхронной обработкой данных. Мы учитываем следующие ключевые аспекты:

1) Языки и фреймворки: анализируем требования к производительности, скорости разработки и доступности кадра; используем Java, Kotlin, Python, Go, Node.js, .NET в зависимости от задачи.

2) Базы данных: проектируем решение с выбором реляционных (PostgreSQL, MySQL) или нереляционных (MongoDB, Redis, Cassandra) хранилищ, применяем стратегию шардирования, репликации и резервного копирования.

3) Кэширование и очередь сообщений: внедряем Redis, Memcached, Kafka, RabbitMQ для снижения задержек и обеспечения устойчивой коммуникации между сервисами.

4) API-стратегии: реализуем RESTful и/или GraphQL, при необходимости используем gRPC для высокопроизводительных внутренних вызовов.

5) Контейнеризация и оркестрация: проектируем инфраструктуру под Docker и Kubernetes для автоматического масштабирования и самовосстановления сервисов.

6) CI/CD и DevOps: настраиваем пайплайны для автоматической сборки, тестирования и деплоя, интегрируем статический анализ кода и тесты безопасности.

7) Управление конфигурациями и секретами: внедряем безопасные хранилища секретов и практики управления конфигурациями для разных сред.

8) Мониторинг и логирование: используем Prometheus, Grafana, ELK-стек для централизованного мониторинга, алертинга и аудита. В дополнение к перечисленному, мы выполняем архитектурные сессии с заказчиком, формируем документацию, диаграммы компонентов и сценарии отказоустойчивости. Работаем в Златоусте и учитываем региональные требования к хранению данных и интеграциям. Компания АвикейЗлт работает с 2011 года и с наработанным опытом обеспечивает выбор и применение современных архитектурных паттернов под конкретную бизнес-логику и ожидаемую нагрузку.

Какие методики вы используете для интеграции backend с внешними сервисами и API, чтобы обеспечить надежность и тестируемость?

Интеграция backend с внешними сервисами — критически важная часть проекта, поэтому мы применяем комплексный подход, гарантирующий надежность, предсказуемость и тестируемость. Основные методики и практики, которые мы используем:

1) Абстрагирование и слои адаптеров: создаем адаптеры и интерфейсы для каждого внешнего сервиса, чтобы в коде бизнес-логики не было прямых вызовов к внешним API, что упрощает замену провайдера и unit-тестирование.

2) Контракты и спецификации: описываем API через OpenAPI/Swagger или AsyncAPI для очередей, что позволяет генерировать клиенты, валидировать контракты и ускорять интеграцию между командами.

3) Резилиентность: реализуем эвристики повторных попыток с экспоненциальной задержкой, circuit breaker, таймауты и fallback-логики, чтобы система корректно обрабатывала временные сбои внешних сервисов.

4) Идемпотентность и обработка дублей: проектируем операции так, чтобы повторные запросы не приводили к некорректному состоянию, используем идемпотентные ключи и дедупликацию сообщений.

5) Асинхронная интеграция и очереди: переносим тяжелые или длительные задачи в очереди и обработчики, обеспечивая устойчивость через брокеры сообщений и механизмы повторной обработки неудачных задач.

6) Тестирование: описываем контрактные тесты, интеграционные тесты с моками и симуляторами внешних API, end-to-end тесты на стейджинге. Используем локальные эмуляции и специальные тестовые окружения внешних провайдеров.

7) Наблюдаемость: логирование запросов и ответов (с маскировкой чувствительных данных), метрики вызовов внешних сервисов, трассировка распределенных запросов (OpenTelemetry), чтобы быстро локализовать и исправлять проблемы.

8) Безопасность: применяем механизмы хранения и ротации ключей, OAuth 2.0, JWT, mutual TLS там, где нужно, и шифрование данных при передаче.

9) Документация и соглашения SLA: согласовываем ожидания по латентности, доступности и форматам данных, оформляем runbook для действий при неисправностях. В проектах мы также учитываем регуляторные требования и локальные ограничения по передаче данных, если это необходимо. При заказе услуги под ключ скидка от 15 процентов.

Какие меры обеспечения безопасности данных и соответствия нормативам вы внедряете в backend-системах?

Обеспечение безопасности пользователей и соответствие нормативным требованиям — неотъемлемая часть backend-разработки. Мы внедряем многоуровневую модель безопасности, включающую организационные и технические меры:

1) Аутентификация и авторизация: используем проверенные протоколы OAuth 2.0, OpenID Connect, JWT и RBAC/ABAC для управления доступом, реализуем раздельные роли и принципы минимальных привилегий.

2) Шифрование: шифруем данные в передаче (TLS) и при хранении (AES-256 или аналогичные), применяем HSM или облачные key management сервисы для управления ключами.

3) Управление секретами: внедряем безопасное хранение и ротацию секретов, API-ключей и сертификатов с помощью специализированных хранилищ.

4) Безопасная разработка: применяем практики Secure SDLC, проводим статический и динамический анализ кода, ревью безопасности, интеграцию SAST/DAST в CI/CD, устраняем уязвимости еще на ранних стадиях.

5) Защита от OWASP-угроз: реализуем защиту от инъекций, XSS, CSRF, SSRF, контролируем валидацию и санитизацию входных данных, используем подготовленные выражения и ORM для работы с БД.

6) Журналирование и аудит: записываем события безопасности, логи доступа и изменения конфигураций, обеспечиваем централизованный сбор и хранение логов с настройкой алертов и ротации.

7) Региональные и регуляторные требования: проектируем архитектуру с учетом локальных правил хранения персональных данных, GDPR, ФЗ-152 и других применимых нормативов; при необходимости выделяем отдельные окружения и шифруем данные по специфическим правилам.

8) Тестирование и пентесты: проводим регулярные тесты на проникновение и внешние аудиты безопасности, устраняем уязвимости по приоритету.

9) Безопасность инфраструктуры: настраиваем сетевые политики, firewall, WAF, сегментируем сеть, применяем IAM-политики и принцип наименьших прав для сервис-аккаунтов. Мы работаем с партнерами и инструментами, которые позволяют обеспечить комплексную защиту данных и доказуемое соответствие требованиям, предоставляя заказчику отчеты и рекомендации. Отправьте запрос КП Валентину Константиновичу для получения детального плана безопасности под конкретный проект.

Как вы проектируете backend для обеспечения высокой производительности и масштабируемости при росте пользователей и нагрузки?

Проектирование backend под высокую нагрузку требует системного подхода, учитывающего как код и алгоритмы, так и инфраструктуру, сетевую архитектуру и методики тестирования. Наши ключевые практики включают:

1) Измерение и прогнозирование нагрузки: собираем требования по пиковым нагрузкам, строим сценарии использования, рассчитываем емкость и точки масштабирования.

2) Оптимизация архитектуры: применяем микросервисы или модульные монолиты, выбираем асинхронные паттерны для долгих операций, выделяем критически важные компоненты для горизонтального масштабирования.

3) Кэширование и слой CDN: внедряем многоуровневое кэширование (на уровне приложения, CDN, кэши запросов и ответов), чтобы снизить нагрузку на БД и вычислительные узлы.

4) Балансировка нагрузки: используем сетевые и приложенческие балансировщики с конфигурацией health check и переменным распределением трафика.

5) Разделение чтения и записи: применяем репликацию БД, read-replicas и CQRS-подходы для оптимизации операций чтения и записи.

6) Горизонтальное масштабирование: контейнеризация и оркестрация (Kubernetes) позволяют автоматически масштабировать сервисы под нагрузкой и перераспределять ресурсы.

7) Профилирование и оптимизация кода: выполняем профилирование горячих путей, оптимизируем запросы к БД (индексы, оптимизация запросов), уменьшаем время отклика сервисов.

8) Асинхронная обработка: переводим фоновые задачи в очереди и воркеры, используем backpressure и механизмы приоритизации.

9) Тестирование под нагрузкой: планируем и проводим стресс- и нагрузочные тесты, воспроизводим пиковые сценарии и фиксируем узкие места.

10) Наблюдаемость и автоспуск: систему мониторинга настроена для обнаружения деградации производительности с автоматическими сценариями масштабирования и эвакуации. Мы также проектируем стратегии для безопасных релизов и откатов, чтобы обновления не приводили к падению производительности. Важно учитывать региональные особенности и интеграции: при необходимости организуем геораспределенные кластеры и размещение данных в нужном Челябинской области для снижения задержек и соответствия требованиям. Все решения документируются и передаются в сопровождение для дальнейшей эволюции системы.

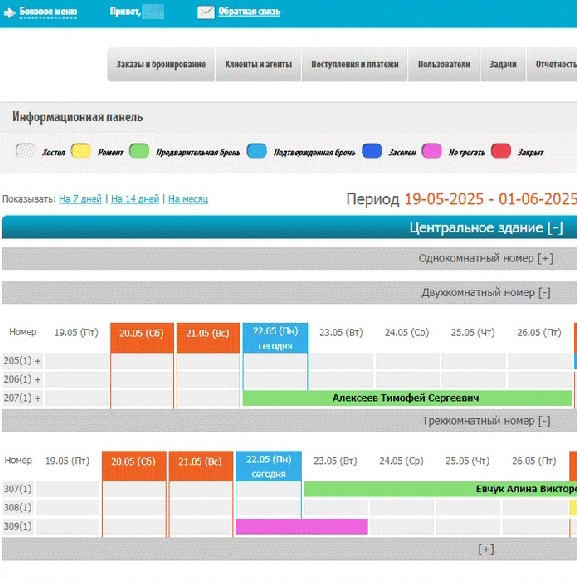

Как вы организуете сопровождение, обновления и гарантию стабильности backend-систем после запуска проекта?

Сопровождение и управление жизненным циклом backend-системы — это непрерывный процесс, который включает мониторинг, жизненный цикл релизов, поддержку безопасности и работу с инцидентами. Наша практика включает следующие элементы:

1) Соглашение об уровне поддержки: формализуем SLA по времени реакции, времени восстановления и доступности, прописываем процессы эскалации и регламентируем коммуникацию.

2) Инфраструктура и CI/CD: поддерживаем пайплайны для безопасных и быстрых релизов, автоматизируем развертывание, тестирование и откат.

3) План регулярных обновлений: составляем roadmap по обновлениям, патчам и миграциям базы данных, согласовываем окна обслуживания и минимизируем простой.

4) Мониторинг и алертинг: настраиваем систему метрик, логирования и трассировки для быстрого выявления и реагирования на проблемы, интегрируем уведомления в mессенджеры и системы управления инцидентами.

5) Безопасность и поддержка соответствия: осуществляем регулярный сканинг уязвимостей, ротацию секретов, обновление зависимостей и библиотеки безопасности.

6) Резервное копирование и восстановление: реализуем политики бэкапов, тестируем процедуры восстановления данных и инфраструктуры.

7) Проактивная оптимизация: анализируем производительность и используем прогнозирование для планирования масштабирования до возникновения проблем.

8) Документация и передача знаний: поддерживаем актуальную техническую документацию, runbook для инцидентов и инструкции для DevOps и операторов.

9) Обучение и поддержка заказчика: при необходимости проводим обучающие сессии, помогаем формировать внутренние команды поддержки. Мы работаем по гибким моделям сопровождения: от почасовой поддержки до выделенной команды на период сопровождения. Компания АвикейЗлт с опытом и репутацией предоставляет сопровождение, и с 2011 года по 2026 вополнено более 4382 заказов. Наше рабочее время и формат коммуникации оговариваются заранее, мы работаем Пн1-Пт 09-18 Сб-Вс вых. и при необходимости доступны для экстренных инцидентов по телефону +7 936 62-74-56